Du bon usage des mots de passe

Le mot de passe est la méthode de sécurisation informatique la plus utilisée, et sûrement aussi la plus faillible.

Il existe néanmoins une multitude de techniques pour en améliorer l’utilisation :

- Chaînes de caractères plus complexes

- Chaînes plus longues

- En changer souvent

- Chaîne a usage unique

… Attention cependant au risque de perturber des utilisateurs devenus incapables de les retenir.

C’est pourquoi d’autres solutions techniques peuvent venir les renforcer, voire les éliminer : token usb, coffre fort de mot de passe, codes d’authentification, la biométrie, générateurs de mots de passe…

Des menaces accrues sur la sécurité des données

Basée sur la connaissance d’un secret, l’authentification par mots de passe est le moyen le plus simple et le moins coûteux à déployer pour contrôler un accès, et éventuellement prouver son identité.

Toutefois, cette méthode d’authentification présente un niveau de sécurité faible bien que généralement acceptable. Les solutions d’authentification forte ou multi-facteurs fournissent une meilleure protection, et sont nécessaires dans certains cas.

Deux protections valent mieux qu’une ! Utiliser l’authentification multi-facteur et pourquoi faut-il la privilégier lorsqu’elle est proposée ?

E-commerce, la messagerie électronique, les réseaux sociaux, les banques, les démarches administratives, … : Nous possédons tous des comptes personnels sur de nombreux sites web. Sur chacun d’entre eux se trouvent des données personnelles dont certaines sont extrêmement sensibles.

Souvent, l’accès à ces espaces personnels repose sur un mécanisme d’authentification destiné à vérifier que vous êtes bien la personne qui est en droit d’accéder à ce compte.

Ce mécanisme d’authentification peut être simple (un mot de passe par exemple) ou multi-facteur (un mot de passe et un code reçu par SMS par exemple).

Pourquoi éviter l’authentification simple ?

Le problème de l’authentification simple est que la sécurité repose sur un seul facteur. Par conséquent, si cet unique facteur d’authentification est compromis, un pirate pourra accéder librement à votre compte en ligne et aux données qu’il contient.

Cela explique que les premières cibles d’attaque des pirates informatiques sont les identifiants de connexion (identifiant de compte – le plus souvent une adresse mail – et le mot de passe). Le fait de disposer de ces informations augmente leurs chances d’accéder à vos autres comptes, de voler vos données personnelles, notamment bancaires ou sensibles et d’usurper votre identité. Cela conduit à des vols fréquents de bases de données comportant des identifiants et des mots de passe. C’est également un des objectifs des attaques par hameçonnage.

Pourquoi utiliser l’authentification multi-facteur ?

L’authentification multi-facteur permet de renforcer la sécurité de l’accès à vos comptes grâce à l’ajout d’un ou de plusieurs facteurs d’authentification.

Vous la trouverez parfois désignée par le sigle « 2FA » (En anglais « 2-factor authentification », l’authentification à deux facteurs), par « validation en deux étapes » ou encore « MFA » (En l’anglais « multi-factor authentication », l’authentification multi-facteur).

À noter : de plus en plus de services, notamment bancaires, proposent ce mécanisme d’authentification en fournissant aux internautes des guides étape par étape pour l’activation et l’utilisation de cette fonctionnalité.

L’utilisation de l’authentification multi-facteur rend plus difficile le piratage d’un compte. En effet, même si un pirate informatique parvient à se procurer votre identifiant et votre mot de passe, il ne pourra pas accéder à votre compte, faute de disposer du second facteur d’authentification.

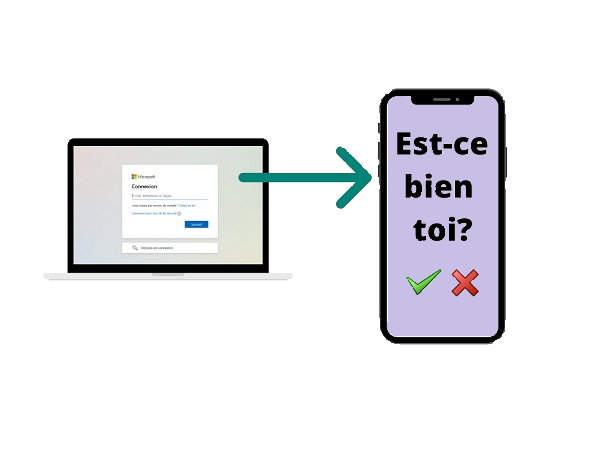

Comment cela fonctionne ?

L’authentification multi-facteur met en œuvre un facteur d’authentification supplémentaire associé à votre compte : à « ce que vous savez » (un mot de passe, par exemple) peut se combiner « ce que vous possédez ». Par exemple, un code reçu par mail ou par SMS, un jeton USB, une carte à puce.

Le mécanisme multifacteur s’active généralement dans les paramètres de sécurité de votre compte. Une fois celui-ci activé, votre identité est vérifiée à deux reprises avant de pouvoir accéder au compte :

- Une première fois, lorsque vous saisissez votre identifiant et votre mot de passe ;

- Une seconde fois, avec un code d’authentification qui vous est adressé par SMS, par mail, par téléphone ou bien qui est généré via une application de code de validation installée sur votre matériel. Ce code est confidentiel. Il n’est valable, en principe, que quelques minutes.

Précautions à prendre :

Une fois activé, le deuxième facteur devient indispensable pour accéder au service. En cas d’impossibilité de le récupérer (par exemple : perte, vol ou dysfonctionnement du téléphone qui permet de recevoir ce code par SMS), l’accès au compte est temporairement impossible.

Les limites de l’authentification multi-facteur

Comme toute mesure de sécurité, l’authentification multi-facteur n’est pas infaillible. Ainsi, ce mécanisme reste vulnérable à certaines attaques sophistiquées telles que le hameçonnage, l’interception des SMS contenant les codes d’authentification ou les attaques du type « SIM swapping » (ou « remplacement de carte SIM » en français).

Cependant, elle réduit drastiquement le risque de fuite ou la réutilisation de données personnelles comparé à une authentification simple. il est recommandé d’activer l’authentification multi-facteur chaque fois qu’un service le propose.